GPG-guida.md 24 KB

GPG (GnuPG) cosa, come e perché

GPG (GnuPG) Guida alle principali funzioni da riga di comando per sistemi Linux.

La guida è sviluppata per distribuzioni Debian based, ma la maggior parte dei comandi è applicabile anche a tutte le altre distribuzioni.

Per gli altri OS (Windows e Mac OSX) che sono proprietari e non ci piacciono, cercate sul uebbe :-P

GnuPG is Free Software (meaning that it respects your freedom).

It can be freely used, modified and distributed under the terms of the GNU General Public License.

I N D I C E

- Premessa

- Breve intro sulla crittografia a chive pubblica

- Consigli generali

- Generazione e gestione delle nostre chiavi GPG

- Utilizzo delle chiavi GPG

- Altri comandi utili per la gestione delle chiavi

- Crittografiamo/decrittografiamo file per scambi via mail

1 - Premessa

Questo documento fornisce una guida per effettuare le operazioni di base necessarie all'utilizzo, gestione e manutenzione delle chiavi GPG.

Per tutto il resto fare riferimento alla documentazione disponibile on-line sulle decine di siti specializzati. Potete partire da qui, da qui per qualche info su come funziona la crittografia a chiave pubblica, o da qui per la lista completa dei comandi.

Per farsi un'idea del perché, a volte, è consigliabile cifrare le comunicazioni digitali, consigliamo la lettura della nostra guida di autodifesa digitale disponibile qui.

2 - Breve intro sulla crittografia a chiave pubblica

Una storia di privacy, di messaggi, di cassette e di chiavi...

Alice e Barbara sono due amiche/compagne che condividono esperienze di vita e di lotta. Barbara deve trasferirsi in un'altra città per motivi di lavoro, così decidono di organizzarsi per poter comunicare anche a distanza in modo sicuro.

Alice e Barbara si incontrano irl (fisicamente).

Alice consegna a Barbara una cassetta aperta e vuota, che chiamiamo cassetta_A (immagina una piccola cassaforte a prova di scasso che si chiuda automaticamente chiudendo lo sportello) tenendosi però la chiave per aprirla che chiameremo chiave_A e, contemporaneamente, riceve da Barbara una cassetta aperta e vuota simile alla sua, che chiamiamo cassetta_B, la cui chiave che chiameremo chiave_B resta a Barbara.

Un bel giorno, Barbara si trasferisce nell'altra città.

Barbara vuole mandare un messaggio riservato ad Alice, prende la cassetta_A (quela che le ha dato Alice) scrive il messaggio su un foglietto, lo mette nella cassetta e chiude lo sportello. Da questo momento neanche Barbara può più aprire la cassetta. Barbara si incontra con un'amica, che chiameremo Claudia, che si deve recare nella città dove vive Alice, le affida la cassetta chiedendole di consegnarla ad Alice, sicura del fatto che in nessun modo né Claudia né nessun altro, potrà aprirla e leggerne il contenuto. Quando Alice riceve da Claudia la cassetta_A, la apre con la sua chiave_A che aveva conservato (e che ha solo lei) e può così leggere il messaggio di Barbara.

Questo esempio, che funzionerebbe anche nella vita reale ma con qualche complicazione dovuta all'andare avanti e indietro delle cassette, funziona in realtà benissimo (sin dagli anni '70) nella sua implementazione digitale.

Basta sostituire...

| Nell'esempio delle cassette | > | Nell'implementazione digitale |

|---|---|---|

| cassetta_A | con | chiave pubblica (pub) di Alice |

| cassetta_B | con | chiave pubblica (pub) di Barbara |

| chiave_A | con | chiave privata (sec) di Alice |

| chiave_B | con | chiave privata (sec) di Barbara |

| Claudia | con | email service provider |

... ed abbiamo un sistema di crittografia a chiave pubblica, ovvero:

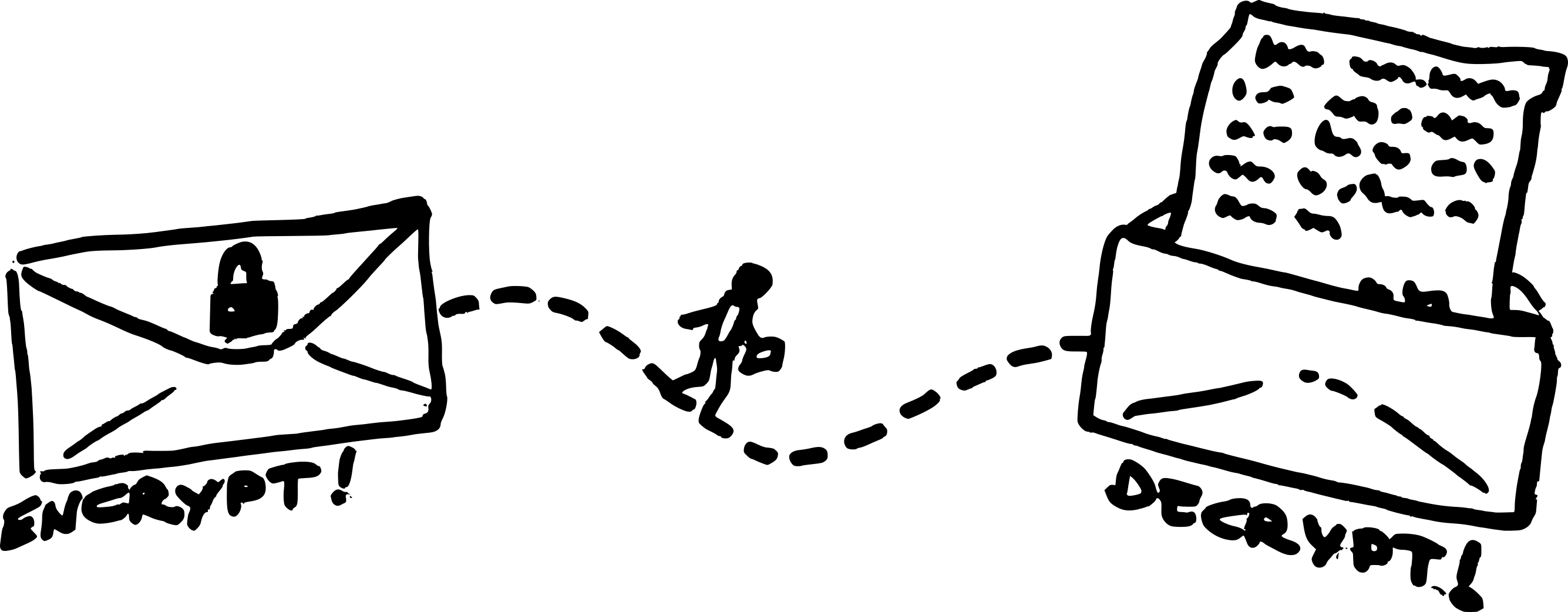

Alice e Barbara si scambiano le chiavi pubbliche (che è molto più comodo che scambiarsi delle cassette).

Quando Alice invia una e-mail a Barbara la crittografa con la chiave pubblica di Barbara.

Quando Barbara riceve la e-mail la può decrittografare con la sua chiave privata.

Chiunque stia nel mezzo del percorso che fa la mail tra Alice e Barbara (normalmente uno o più service provider) non può, non avendo la chiave privata di Barbara, leggerne il contenuto.

Boh, così dovrebbe essere abbastanza chiaro, eh. Se non bastasse... -▸

3 - Consigli generali

- Utilizza sempre PASSWORD ROBUSTE -▸ per gli account di posta (e non solo) e passphrases altrettanto robuste per proteggere le chiavi.

- Ricordati che se usate le funzioni qui descritte su una rete telnet -▸, per un malintenzionato sarà relativamente facile spiare i tuoi messaggi!

- Fatti SUBITO almeno una copia (più avanti capirai come farlo) delle chiavi (pub e sec) e del certificato di revoca in un posto sicuro, diverso dal pc che normalmente usi.

- Visto che non è semplice per tutti, memorizzare differenti password e passphrases, ti consiglio di utilizzare un password manager (ad es. keepassxc -▸). Naturalmente la masterpassword del password manager dovrà essere robusta e soprattutto... fai in modo di non dimenticarla!!! Una buona regola è avere più copie del file cifrato del password manager archiviate in posti sicuri, con la tecnologia... non si sa mai!

4 - Generazione e gestione delle chiavi GPG

Apriamo il Terminale della nostra distro Linux ed iniziamo con un pò di pratica

mio@pc:~$

Negli esempi che seguono, immagina che la tua mail sia mia@mail.org e che hai un'amica che si chiama Lea con la quale vuoi comunicare in modo riservato. La mail di Lea è lea@mail.org.

Lea, che è una tosta (e sta sempre un passo avanti a noi) ha già una chiave GPG collegata alla sua mail, la cui fingerprint (cioè l'impronta digitale della sua chiave) è "5678EFGH5678EFGH5678EFGH5678EFGH5678EFGH".

I comandi che seguono, sono basati su questo esempio, tu dovrai sostituire tutte le parti contenute tra { } con i tuoi dati reali, per esempio...

il comando:

mio@pc:~$ gpg --output {mia}-revoke.asc --gen-revoke {mia@mail.org}

poterbbe diventare:

mio@pc:~$ gpg --output alice-revoke.asc --gen-revoke alice@bellamail.org

4.1 - Generiamo la nostra chiave GPG completa

[completa significa: chiave pubblica (pub) + chiave privata (sec) + certificato di revoca]

mio@pc:~$ gpg --full-generate-key

Sarà richiesto di selezionare un tipo di crittografia da un menu. A meno che non si abbia una buona ragione per non farlo, digitare '1' e premere Invio. L'opzione 1 di default, attiva la generazione di sottochiavi RSA che permettono non solo di firmare/crittografare le e-mail, ma anche i files.

È necessario inoltre, scegliere una lunghezza in bit (tra 1024 e 4096) per le chiavi di crittografia, o premendo Invio si accetta l'impostazione predefinita visualizzata. Più la chiave è lunga, più è difficile da decifrare in caso di tentativo di attacco.

È necessario indicare la durata della chiave. Se si imposta '0' avrà durata illimitata. Se si imposta ad es. '1y' durerà un anno. Leggere le indicazioni e scegliere la durata che si desidera. Confermare la scelta con 'Y'.

Digitare quindi il nome che vogliamo dare alla chiave (es. il nostro nome o uno pseudonimo) e l'indirizzo e-mail a cui la chiave sarà associata.

È possibile aggiungere un commento (facoltativo).

Sarà ora richiesto di immettere (2 volte) la passphrase.

Avremo bisogno della passphrase ogni volta che lavoriamo con le chiavi, quindi assicuriamoci di !!! NON DIMENTICARLA !!!.

Dopo aver inserito la passphrase che abbiamo scelto, clicchiamo sul pulsante 'OK'.

La chiave sarà generata, salvata nel keyring (portachiavi) del nostro pc e verrà restituito il prompt dei comandi.

4.2 - Generiamo una copia del certificato di revoca (utile per archiviazione)

mio@pc:~$ gpg --output {mia}-revoke.asc --gen-revoke {mia@mail.org}

Ci verrà chiesto il motivo della richiesta del certificato di revoca, se non c'è uno dei motivi elencati scegli 0 e prosegui.

Sarà così generato il file {mia}-revoke.asc contenente il certificato di revoca.

4.2.1 - Mettiamo in sicurezza il certificato di revoca

Se condividiamo il pc con altre persone o semplicemente perché questo ci fa dormire più tranquilli, possiamo cambiare i permessi di accesso al file del certificato di revoca impedendone, di fatto, l'utilizzo ad altri utenti mediante il comando chmod -▸ Rimuoviamo dal certificato tutte le autorizzazioni oltre alle nostre.

mio@pc:~$ chmod 600 ~/{mia}-revoke.asc

4.2.2 - Esportiamo la nostra chiave PRIVATA (sec) in un file utilizzando l'ID della chiave

Ad esempio, ipotizziamo che la nostra chiave abbia questa fingerprint

"1234 ABCD 1234 ABCD 1234 ABCD 1234 ABCD 1234 ABCD"

e quindi lo short key ID sia 1234ABCD ed il long key ID sia 1234ABCD1234ABCD.

[l'ID della chiave è rappresentato dalle ultime 8 (short) o 16 (long) cifre della fingerprint].

Attenzione: la chiave privata/segreta dobbiamo averla solo noi (non va data MAI a nessunx) e non deve essere pubblicata. Deve essere conservata in modo sicuro come la passphrase, ad esempio su un dispositivo (HD o chiavetta) crittografato.

Inoltre è una buona regola averne più di una copia, su dispositivi (sicuri) diversi conservati in luoghi diversi.

mio@pc:~$ gpg --export-secret-keys --armor {1234ABCD1234ABCD} {secret}.asc

4.2.3 - Esportiamo la chiave PUBBLICA (pub) in un file

Per condividere la chiave come file, è necessario esportarla dall'archivio chiavi locale gpg (portachiavi).

A tale scopo, utilizzeremo l'opzione --export, che deve essere seguita dall'indirizzo e-mail associato alla chiave.

L'opzione --output deve essere seguita dal nome del file in cui si desidera esportare la chiave.

L'opzione --armor consente a gpg di generare un output con armatura ASCII anziché un file binario.

mio@pc:~$ gpg --output ~/{mia}.key --armor --export {mia@mail.org}

4.2.3.1 - Ora guardiamo il contenuto del file esportato

mio@pc:~$ less {mia}.key

per uscire dalla visualizzazione digitare 'q'.

4.3 - Condividiamo la nostra chiave pubblica

4.3.1 - Esportiamo la chiave pubblica su un key-server remoto utilizzando la fingerprint della nostra chiave

La fingerprint è l'impronta digitale della chiave. Per saperne di più -▸

mio@pc:~$ gpg --send-keys --keyserver pgp.mit.edu {1234ABCD1234ABCD1234ABCD1234ABCD1234ABCD}

4.4 - Importiamo le chiavi pubbliche dei nostri contatti (es. della nostra amica Lea)

4.4.1 - Se Lea ci ha già passato la sua chiave in un file (es. Lea.key)

mio@pc:~$ gpg --import {Lea.key}

4.4.2 - Se invece dobbiamo cercarla su un key-server remoto (ce ne sono tanti qui ne citiamo solo uno come esempio) utilizziamo il suo indirizzo mail associato alla chiave

mio@pc:~$ gpg --keyserver pgp.mit.edu --search-keys {lea@mail.org}

4.4.3 - Oppure la cerchiamo su un key-server remoto tramite l'ID

mio@pc:~$ gpg --recv-keys {0x5678EFGH5678EFGH}

4.5 - Verifichiamo e firmiamo la chiave di Lea:

4.5.1 - Verificare la fingerprint (per confrontarla con quella che ci ha comunicato Lea)

mio@pc:~$ gpg --fingerprint {lea@mail.org}

4.5.2 - Firmiamo la chiave (solo se siamo certi che appartenga realmente a Lea)

L'impronta digitale di una chiave va verificata preferibilmente con il proprietario di quella chiave. Ciò può essere fatto di persona (consigliato), per telefono o attraverso un qualsiasi altro mezzo con il quale sia possibile garantire che si sta comunicando con il vero possessore della chiave. Se l'impronta digitale è la stessa che il possessore della chiave detiene, allora si può essere sicuri della sua autenticità.

mio@pc:~$ gpg --sign-key {lea@mail.org}

5 - Utilizzo delle chiavi GPG

Ora che Lea può avere la nostra chiave pubblica (perché le abbiamo passato il file "mia.key" o perché se l'è procurata da un key-server remoto) possiamo iniziare a scambiarci mail in modo sicuro, ma come?

5.1 - Utilizziamo le chiavi GPG

Il modo più semplice è quello di utilizzarle tramite un client di posta tipo Thunderbird -▸ (che richiede l'installazione del add-on Enigmail -▸), o Evolution -▸.

In entrambi i casi questi strumenti hanno già nei loro menu, le funzioni che ci permettono di firmare e/o cifrare le mail che inviamo e decifrare quelle che riceviamo, ovviamente solo se abbiamo nel nostro portachiavi le chiavi pubbliche dei nostri contatti e la nostra chiave privata.

Brevemente:

Se usate Thunderbird + Enigmail avrete una voce "Enigmail" nella barra del Menu con tutte le opzioni disponibili (firmare/crittografare un messaggio, allegarvi la vostra chiave pubblica più altre funzioni per la generazione e la gestione delle chiavi).

Se usate Evolution quando componete un messaggio, cliccando sul menu "Opzioni" avrete la possibilità di firmarlo/cifrarlo, mentre quando ricevete un messaggio cifrato avrete la possibilità di decifrarlo.

Il loro utilizzo è comunque molto semplice ed intuitivo, quindi non stiamo a dilungarci troppo. Per una guida più completa per Thunderbird + Enigmail vedi -▸, per Evolution vedi -▸.

Un altro tool disponibile sui sistemi Linux per la gestione delle chiavi (ma non delle email) è Seahorse -▸

per installarlo (se non lo avete già fatto)

mio@pc:~$ sudo apt install seahorse

lo si lancia da riga di comando

mio@pc:~$ seahorse

e permette di eseguire con l'ausilio di un'interfaccia grafica, le operazioni più comuni compresa la sincronizzazione del proprio keyring (il portachiavi) con i key-server remoti.

6 - Altri comandi utili per la gestione delle chiavi

6.1 - Visualizziamo la lista delle chiavi archiviate sul nostro pc, cioè il contenuto del portachiavi

6.1.1 - Per vedere la lista delle chiavi pubbliche (pub)

mio@pc:~$ gpg -k

6.1.2 - Per vedere la lista delle chiavi private (sec)

mio@pc:~$ gpg -K

oppure

mio@pc:~$ gpg --list-secret-keys --keyid-format LONG

6.2 - Aggiorniamo periodicamente le chiavi

Periodicamente, è possibile chiedere a GPG di controllare le chiavi in uso rispetto ad un key-server e di aggiornare le chiavi modificate. Lo si può fare ogni pochi mesi o quando si riceve una chiave da un nuovo contatto.

L'opzione --refresh-keys consente a GPG di eseguire il controllo. L'opzione --keyserver deve essere seguita dal key-server scelto. I key-server si sincronizzano tra loro periodicamente, pertanto la scelta di quale utilizzare non è così importante. Il key-server https://pgp.mit.edu è comunque sempre una buona scelta iniziale.

In caso di insuccesso, potete provare altri server, quali ad esempio: http://keys.gnupg.net/; https://keyserver.pgp.com o https://pgp.key-server.io/.

mio@pc:~$ gpg --keyserver pgp.mit.edu --refresh-keys

6.3 - Applichiamo la chiave ad un altro acount

Quando abbiamo creato le chiavi GPG, le abbiamo associate ad un accont (indirizzo e-mail). Molti però possiedono più di un indirizzo e-mail, ad esempio: uno privato, uno per il lavoro e così via. Per evitare di creare chiavi diverse per ogni indirizzo e poi dovrele gestire, è bene sapere che una chiave può essere associata a più indirizzi mail, vediamo come.

Digitiamo il comando

mio@pc:~$ gpg --edit-key {mia@mail.org}

Ora sei sulla riga di comando GPG. Per aggiungere un'identità di posta, digitare 'adduid' e premere Invio. Verrà quindi richiesto quanto segue:

Nome: qui puoi inserire il tuo nome o uno pseudonimo.

Indirizzo email: inserisci il nuovo indirizzo email che vuoi associare alla chiave.

Commento: (facoltativo).

Controlla i dettagli e se è tutto giusto scegli 'o' (okay) quindi premi "enter.

La nuova identità viene considerata di default come 'non attendibile'.

Visto che si tratta della nostra chiave e quindi ci possiamo fidare, si consiglia di digitare 'trust' e selezionare 'final' (premere '5' e premere 'Invio').

6.4 - Revochiamo una chiave

Potremmo accorgerci, o anche solo avere il dubbio, che la nostra chiave sia stata compromessa. In questi casi è bene revocare la chiave affinché nessuno possa utilizzarla spacciandosi per noi. Ricordiamoci che oltre alla nostra privacy, dobbiamo sempre pensare anche a salvaguardare la rete di persone che ci ha dato fiducia.

mio@pc:~$ gpg --import {mia}-revoke.asc

Una volta revocata la chiave localmente, è necessario inviare il certificato revocato a un keyserver, indipendentemente dal fatto che la chiave sia stata originariamente rilasciata in questo modo. La distribuzione tramite un server remoto consente ad altri utenti di rendersi rapidamente conto che la chiave è stata compromessa. Può essere una buona regola anche informare della revoca la nostra rete di contatti.

6.5 - Esportiamo la revoca in un key-server remoto

mio@pc:~$ gpg --keyserver pgp.mit.edu --send {mia@mail.org}

6.6 - Spostiamo (privatamente) le nostre chiavi GPG da un pc ad un altro

Per diversi motivi, potremmo aver bisogno di spostare le nostre chiavi da un computer ad un altro. Per la chiave pubblica, non ci sono problemi, essendo appunto pubblica e da divulgare. Spostare la chiave privata invece dovrebbe essere fatto senza lascire tracce della stessa sugli eventuali dispositivi (es. chiavetta usb) utilizzati per il trasferimento. Evitare assolutamente di far transitare la propria chiave privata su servizi di cloud-sharing, anche se gestiti da persone o gruppi di cui ci fidiamo. Un modo che ci sentiamo di consigliare è quello che segue.

Il metodo descritto consente di esportare insieme chiavi pubbliche e private, in modo che possano essere facilmente importate e con il minimo di dati segreti scritti sul dispositivo utilizzato per il trasferimento.

6.6.1 - Troviamo l'ID della chiave che vogliamo esportare.

È possibile ottenere questo risultato dall'output di

mio@pc:~$ gpg --list-secret-keys --keyid-format LONG

6.6.2 - Innanzitutto, esportiamo la chiave pubblica

Queste sono ovviamente informazioni pubbliche, quindi non c'è motivo di preoccuparsi per la sicurezza

mio@pc:~$ gpg --output {lamiachiave}.gpg --export {1234ABCD1234ABCD}

6.6.3 - Ora, in un solo passaggio, esporteremo la chiave segreta, la combineremo in un file con la chiave pubblica, e la codificheremo per il trasferimento

mio@pc:~$ gpg --output - --export-secret-key {1234ABCD1234ABCD} |\ cat {lamiachiave}.gpg - |\ gpg --armor --output {lemiechiavi}.asc --symmetric --cipher-algo AES256

Sarà richiesto di inserire una passphrase, ovvero la passphrase specifica per questa crittografia temporanea per il trasferimento. Quindi usa una buona passphrase per la sicurezza, e ricordala!

Ora trasferisci il file {lemiechiavi}.asc nel nuovo computer o da qualsiasi altra parte.

Dal momento che il file è crittografato, il trasferimento si può tecnicamente fare anche via internet, ma se non è proprio necessario, meglio farlo tramite un hard-disk esterno o chiavetta usb.

6.6.4 - Importiamo le chiavi dal file nel nuovo computer

Eseguiamo questo comando per spacchettare e quindi importare le chiavi.

mio@pc:~$ gpg --no-use-agent --output - {lemiechiavi}.asc | gpg --import

Dovrebbe essere tutto :).

Bah, possiamo fermarci qui per ora.

Ah, no, ma c'è anche un'altra cosa utile che potete fare con le chiavi GPG, cioè crittografare i files.

7 - Crittografiamo/decrittografiamo file per scambi via mail

7.1 - Inviare un file crittografato via mail

Pensiamo di voler crittografare un file che contiene informazioni riservate ed inviarlo ad un altra persona (es. la solita Lea). Il file, nell'esempio, si chiama {prova.txt}

Nell'esempio, vogliamo crittografare il file e vogliamo inviarlo alla nostra amica Lea. L'opzione '--encrypt' consente a gpg di crittografare il file, mentre l'opzione '--sign' le consente di firmare il file con i dettagli. L'opzione '--armor' consente a gpg di creare un file ASCII. L'opzione '-r' (destinatario) deve essere seguita dall'indirizzo e-mail della persona a cui si sta inviando il file.

mio@pc:~$ gpg --encrypt --sign --armor -r {lea@mail.org} {prova.txt}

Il file viene generato con lo stesso nome dell'originale, ma con '.asc' aggiunto come ulteriore estenzione al nome del file. Diamo un'occhiata a cosa contiene.

7.1.1 - Ora proviamo a leggere il contenuto file {messaggio.txt}

mio@pc:~$ less {prova.txt.asc}

Il file è del tutto illeggibile e può essere decrittografato solo da un utente che possiede sia la tua chiave pubblica che la chiave privata di Lea (quindi solo da lei). Ora possiamo inviare il file a Lea fiduciosi che nessun altro possa decifrarlo, perchè solo Lea possiede, oltre alla nostra chiave pubblica, la sua chiave privata.

7.2 - Decrittografare un file ricevuto

7.2.1 - Decrittografiamo un file ricevuto via mail

Lea ci ha inviato una risposta. Si trova in un file crittografato denominato {testo.asc}. Possiamo decrittografarlo molto facilmente utilizzando l'opzione decrypt. L'output verrà reindirizzato in un altro file chiamato {messaggio.txt}.

Non dobbiamo dire a gpg da chi proviene il file. Questa informazione è già presente nel contenuto crittografato del file.

mio@pc:~$ gpg --decrypt {testo.asc} {messaggio.txt}

7.2.2 - Ora esaminiamo il contenuto del file {messaggio.txt}

mio@pc:~$ less {messaggio.txt}

Il file {messaggio.txt} è ora leggibile.

7.3 - Verificare la fingerprint di una chiave pubblica prima di importarla

Può capitare (capita!) di voler installare software firmato con chiave PGP. In questi casi, oltre al scaricare il programma per l'installazione ci viene suggerito di scaricare la firma digitale che ne certifica l'autenticità. La firma normalmente è un file con lo stesso nome del programma ma con alla fine una estensione aggiuntiva ".sig".

Per poter verificare l'autenticità del software però bisogna anche avere nel proprio portachiavi la chiave pubblica utilizzata per firmarlo. Questa deve quindi essere chiaramente indicata nella pagina da cui scarichiamo il software e deve esseci anche fornita la fingerprint.

Una volta scaricata sul nostro pc la chiave pubblica, la prima cosa da fare, prima di installarla nel nostro portachiavi, è verificare la fingerprint e confrontarla attentamente con quella pubblicata nella pagina da cui abbiamo scaricato il sw. Per farlo digitiamo

mio@pc:~$ gpg --import --import-options show-only Nome_della_PGP_public_key.asc

ora possiamo verificare la corrispondenza della fingerprint. Se corrisponde, possiamo aggiungere questa chiave pubblica al nostro portachiavi.

mio@pc:~$ gpg --import Nome_Della_PGP_public_key.asc

Per verificare l'autenticità del file (software) scaricato procediamo come indicato nella pagina del sito.

Made with ♥ by underscore_to hacklab