17 KiB

Data Economy

formazione all'uso consapevole del PC e smartphone off/online

Abinaria

--

Abinaria

cooperativa di servizi digitali

Note:

- ringraziamenti a XM24 e MAG

Video conferenza

BigBlueButton

- open source

- ospitato da Cisti.org

https://edu.cisti.org

Note:

- privacy friendly

- filiera del software e di chi lo fa andare

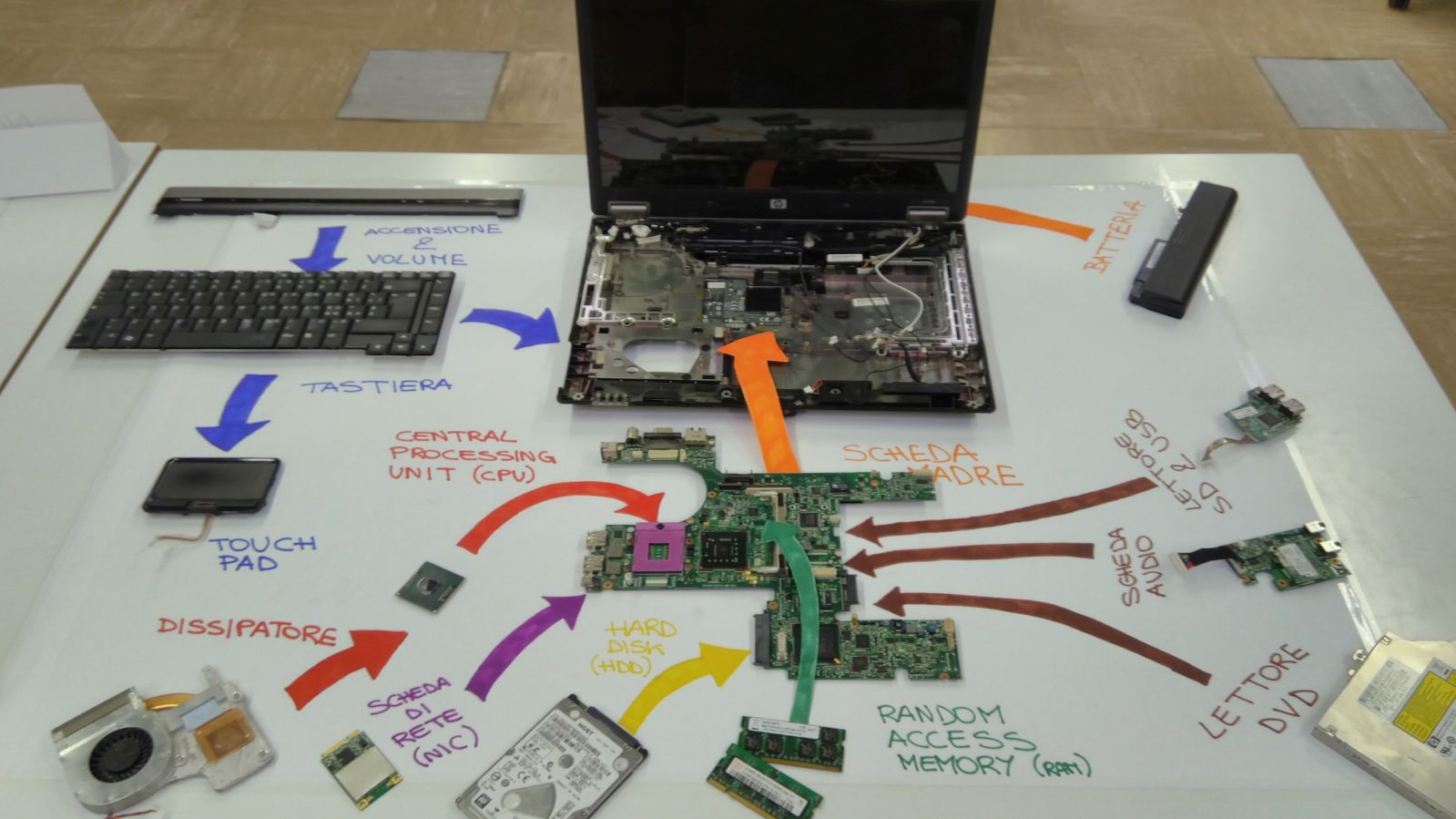

ci tocca partire

dai computer

--

Note:

--

--

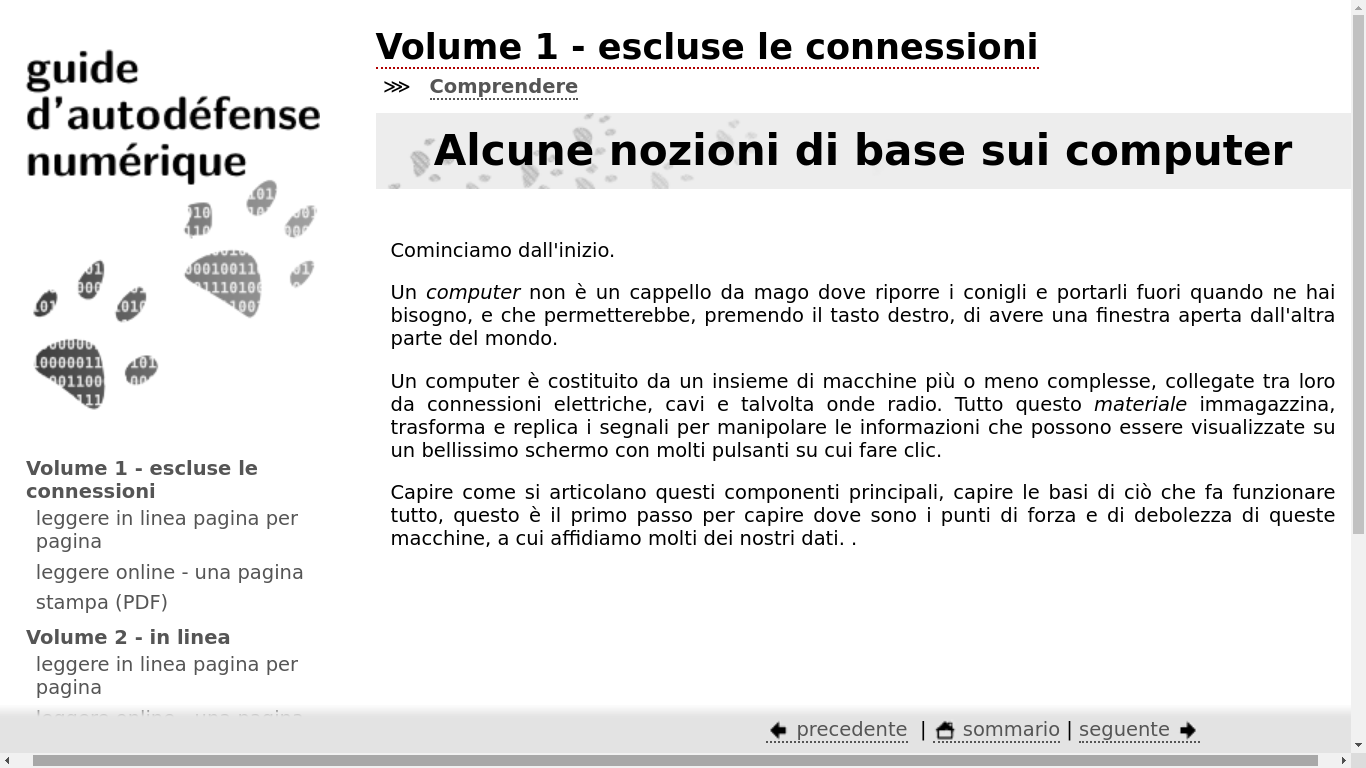

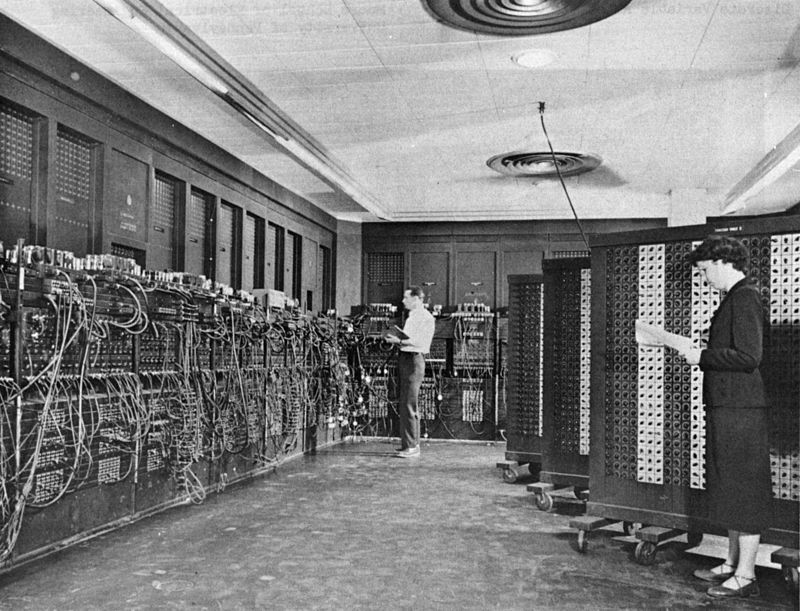

Computer

elaboratore o calcolatore,

è una macchina automatizzata programmabile in grado di eseguire sia complessi calcoli matematici (calcolatore) sia altri tipi di elaborazioni dati (elaboratore)

--

Note:

tutto ciò ha un design, impatto sull'ambiente, è una industria

Note:

tutto ciò ha un design, impatto sull'ambiente, è una industria

Note: ecco fai due passi e sei già di nuovo ai dati

--

--

Informatica

=

informazione automatica

--

dai primi computer

--

a quelli moderni

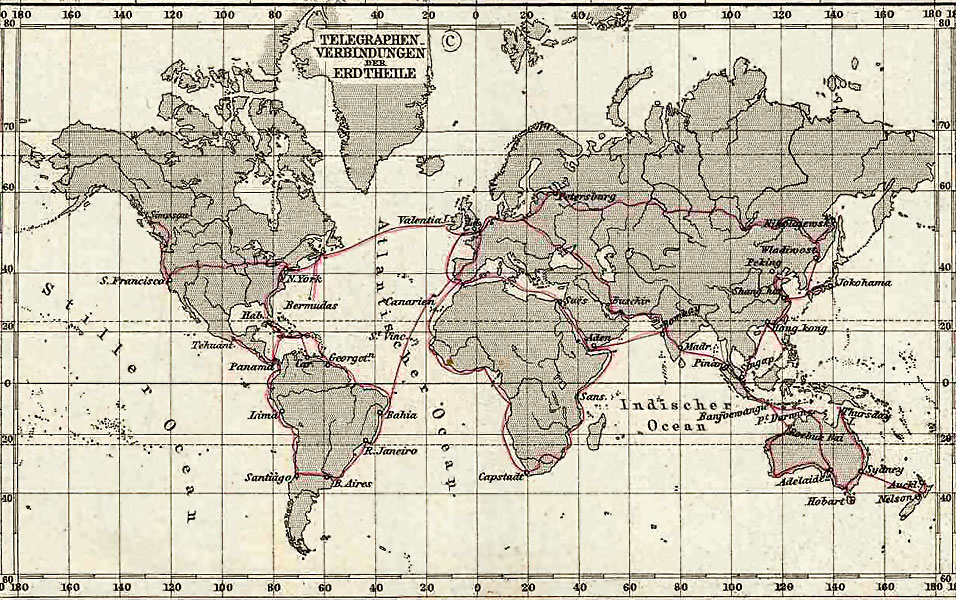

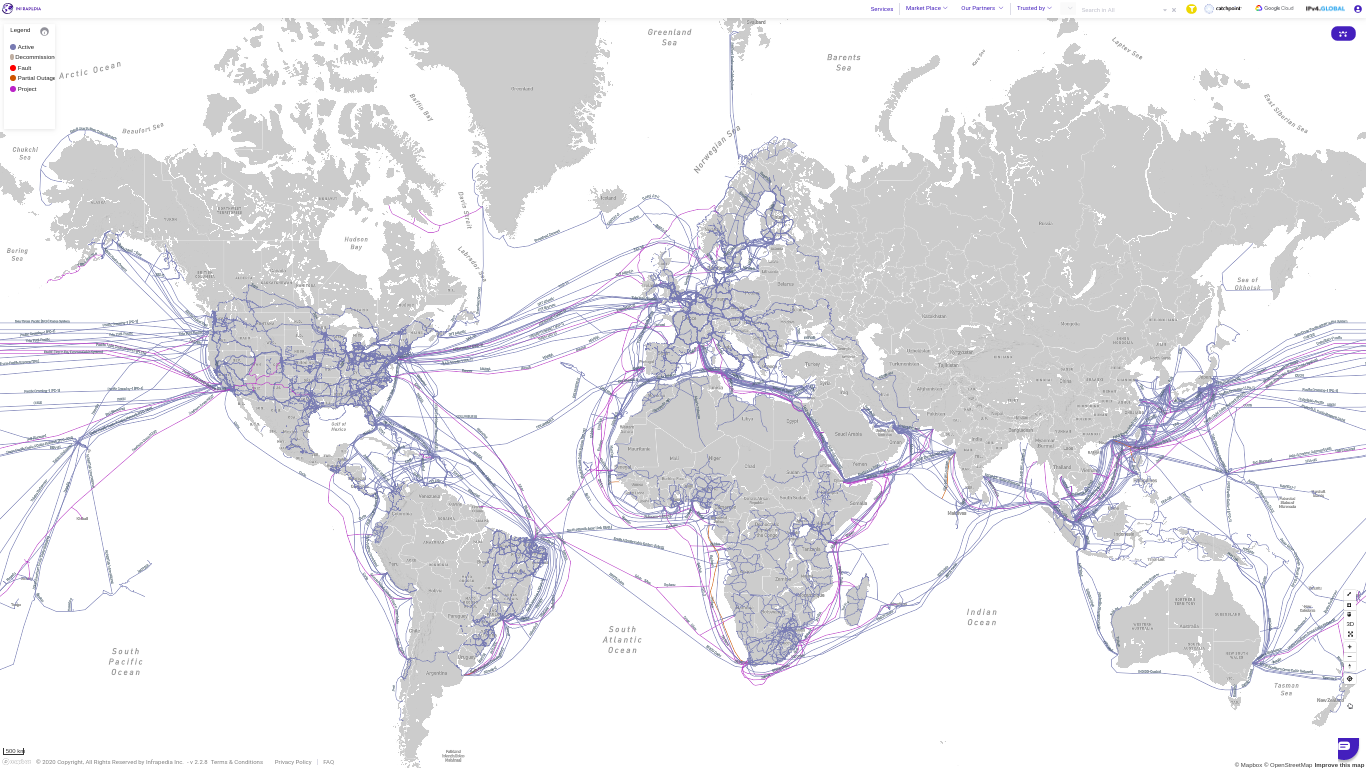

la rete

--

dal telegrafo (1891)

--

alla rete internet

--

Client

--

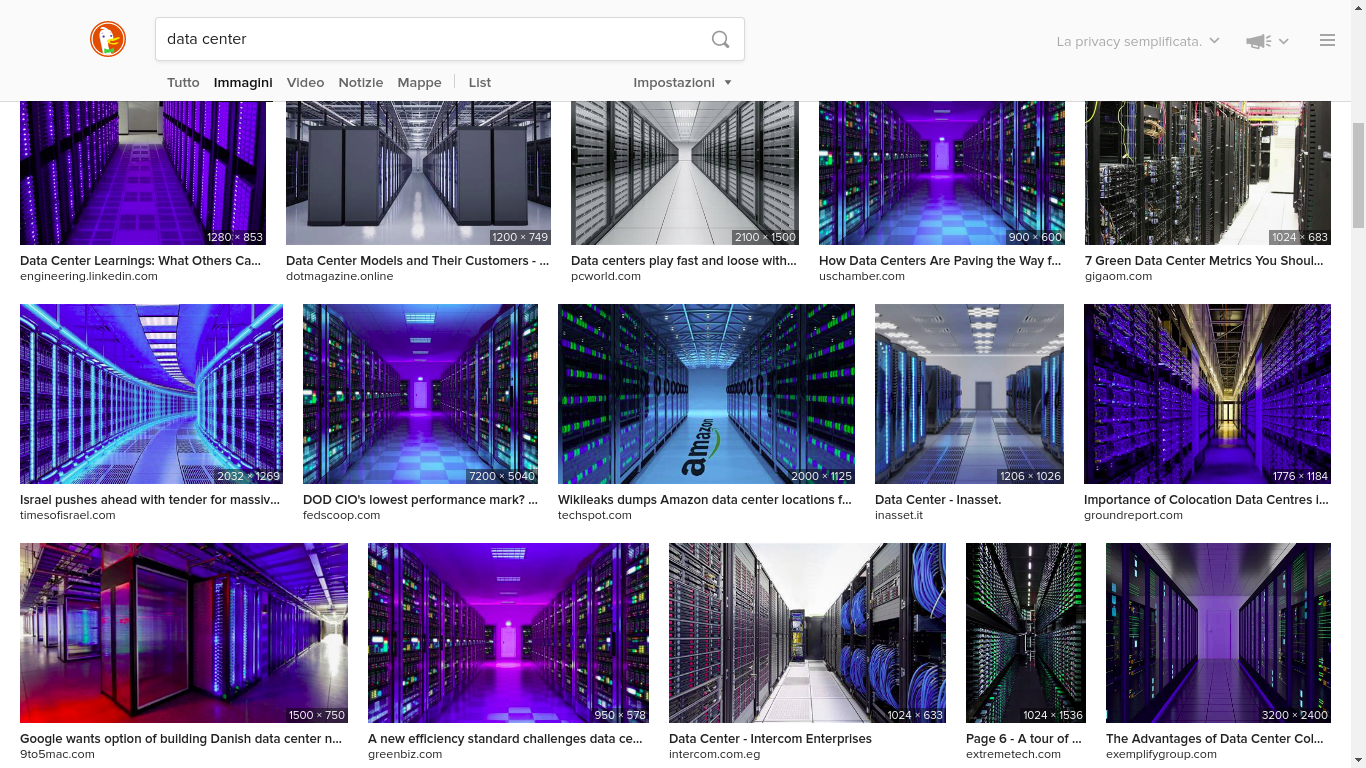

lato Server o Cloud

i datacenter

--

dalla macchina al codice

--

Il sistema di astrazione

--

Sistema operativo

!=

Applicazioni

ma entrambi possono essere in software libero

Gli approfondimenti sulla sicurezza vengo da:

https://facciamo.cisti.org

Note: tutte le slide con i background

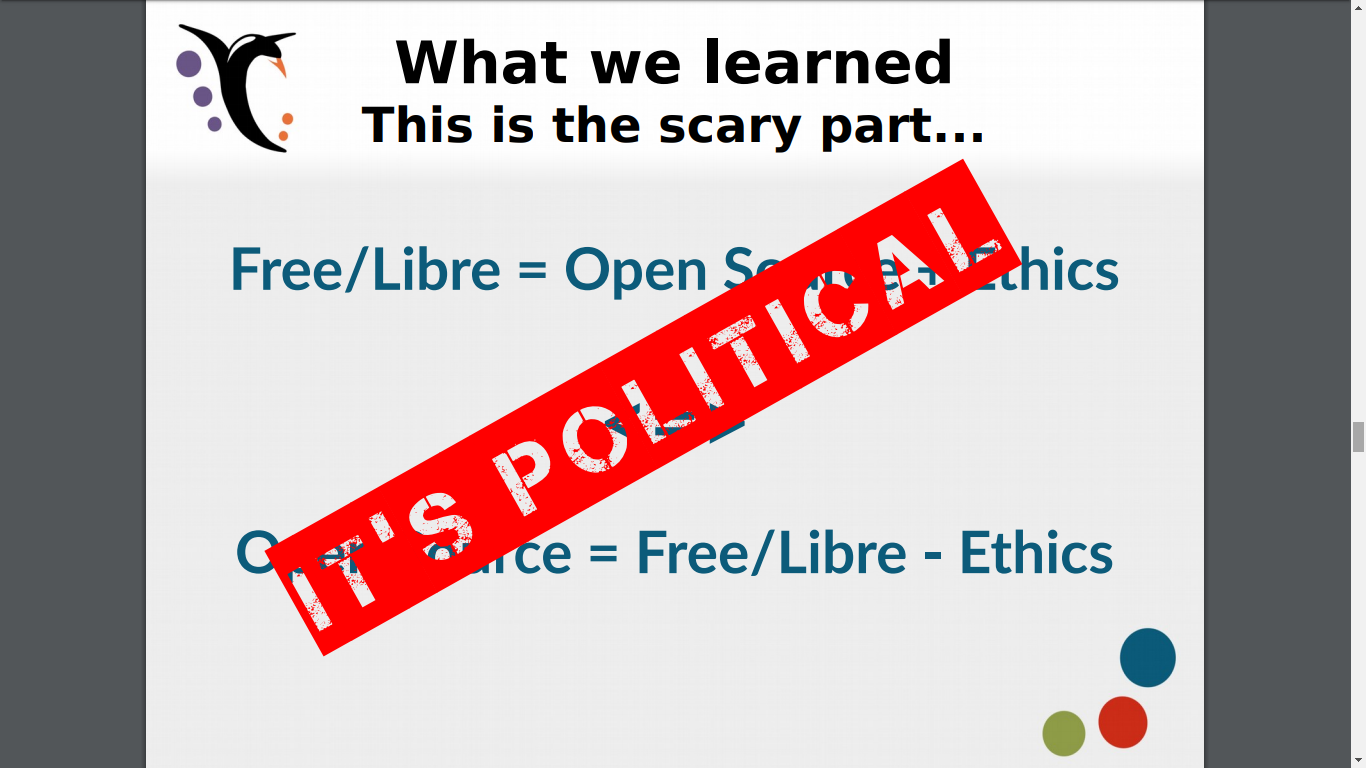

Free

Software

--

Free Software

Per parlare del software libero (free non vuol dire gratuito) ci vorrebbero ore, ma qui ci interessa solo sottolineare quali sono le principali differenze, tra i sistemi operativi e le applicazioni dal punto di vista della sicurezza.

--

Proprietario? No thanks

I sistemi operativi e le applicazioni proprietarie (es. Windows, MacOS, iOS), sono sistemi chiusi.

Significa che nessuno puo' conoscerne il contenuto.

Svolgono delle funzioni, ma come lo fanno o se mentre svolgono le loro funzioni facciano anche altre cose noi non lo sappiamo.

--

Se è Libero ... MEGLIO!

Il software libero, invece è accessibile a tutti.

Di qualsiasi programma o parte del sistema sono disponibili e pubblici, i sorgenti.

Chiunque abbia la giusta competenza può controllare cosa e come svolgono le loro funzioni.

--

Fiducia

La comunità che collabora allo sviluppo del software libero è, essa stessa garanzia di controllo sui suoi contenuti.

Su una comunità così numerosa si può essere confidenti che eventuali, problemi siano tempestivamente individuati e segnalati.

--

Consigli

- Sul computer installate linux (facile)

- Se avete un telefono con android potete installare LineageOS (meno facile)

Note: parlare di fdroid (https://www.reddit.com/r/privacy/comments/3cjj2e/how_secure_is_fdroid/) https://f-droid.org/en/docs/Security_Model/

FOSDEM 2018

6min in inglese di https://fr.wikipedia.org/wiki/Tristan_Nitot

--

pausa

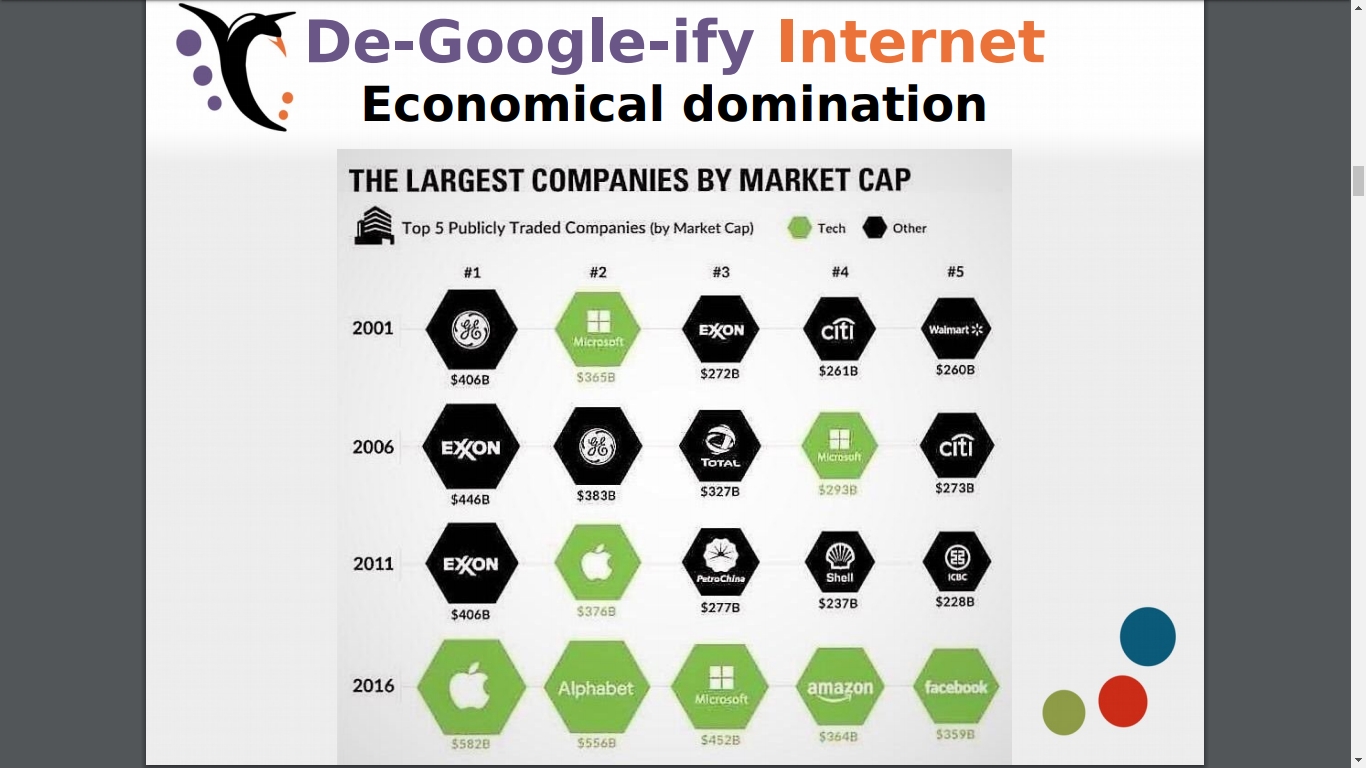

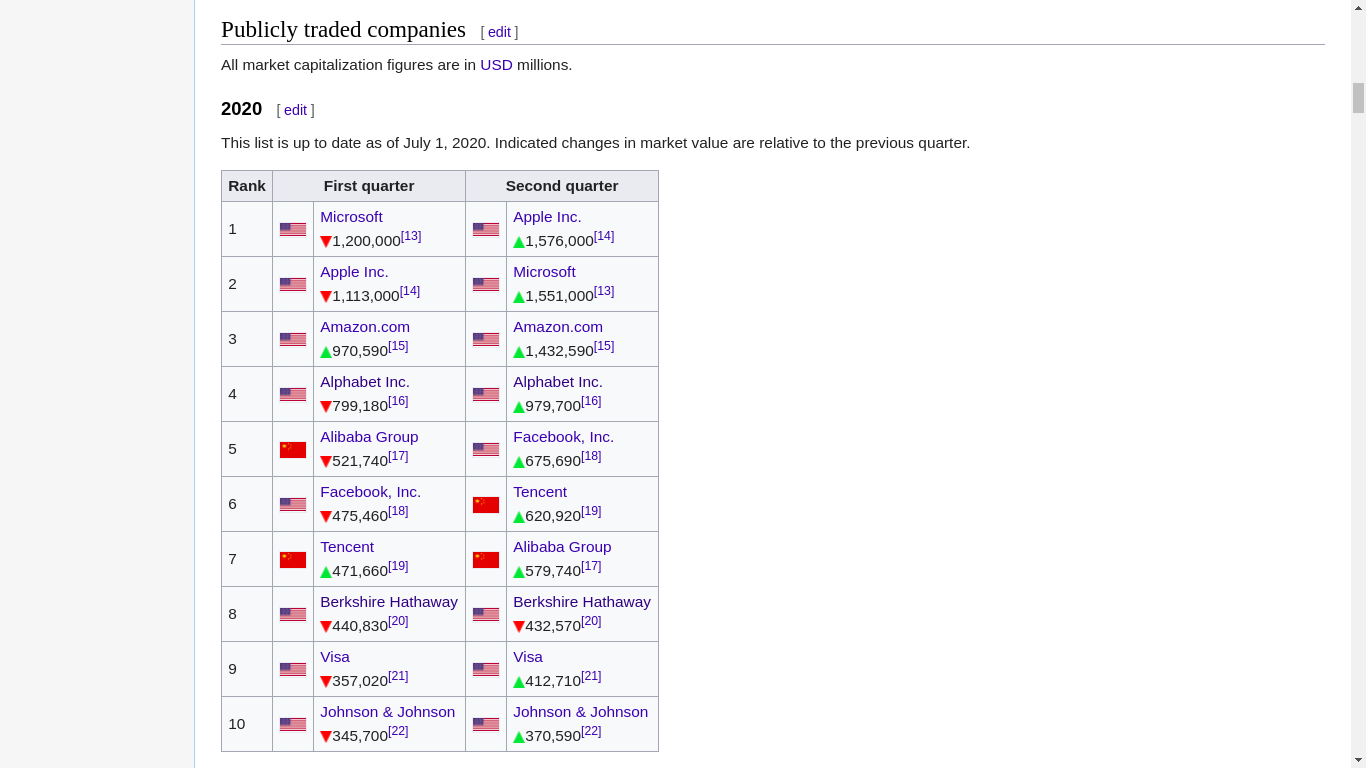

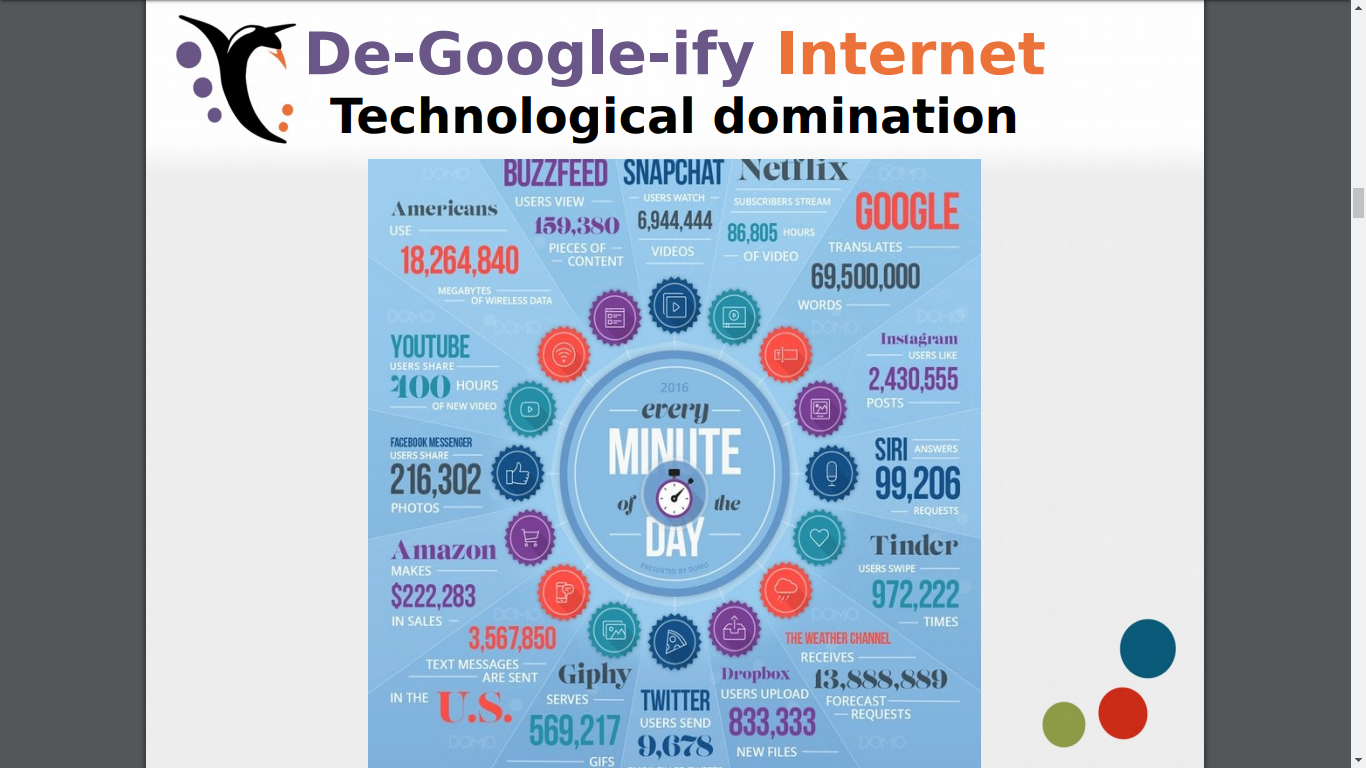

Economia dei dati

Una data economy è un ecosistema digitale globale in cui i dati vengono raccolti , organizzati e scambiati da una rete di fornitori allo scopo di ricavare valore dalle informazioni accumulate.

https://en.wikipedia.org/wiki/Data_economy

come orientarsi?

--

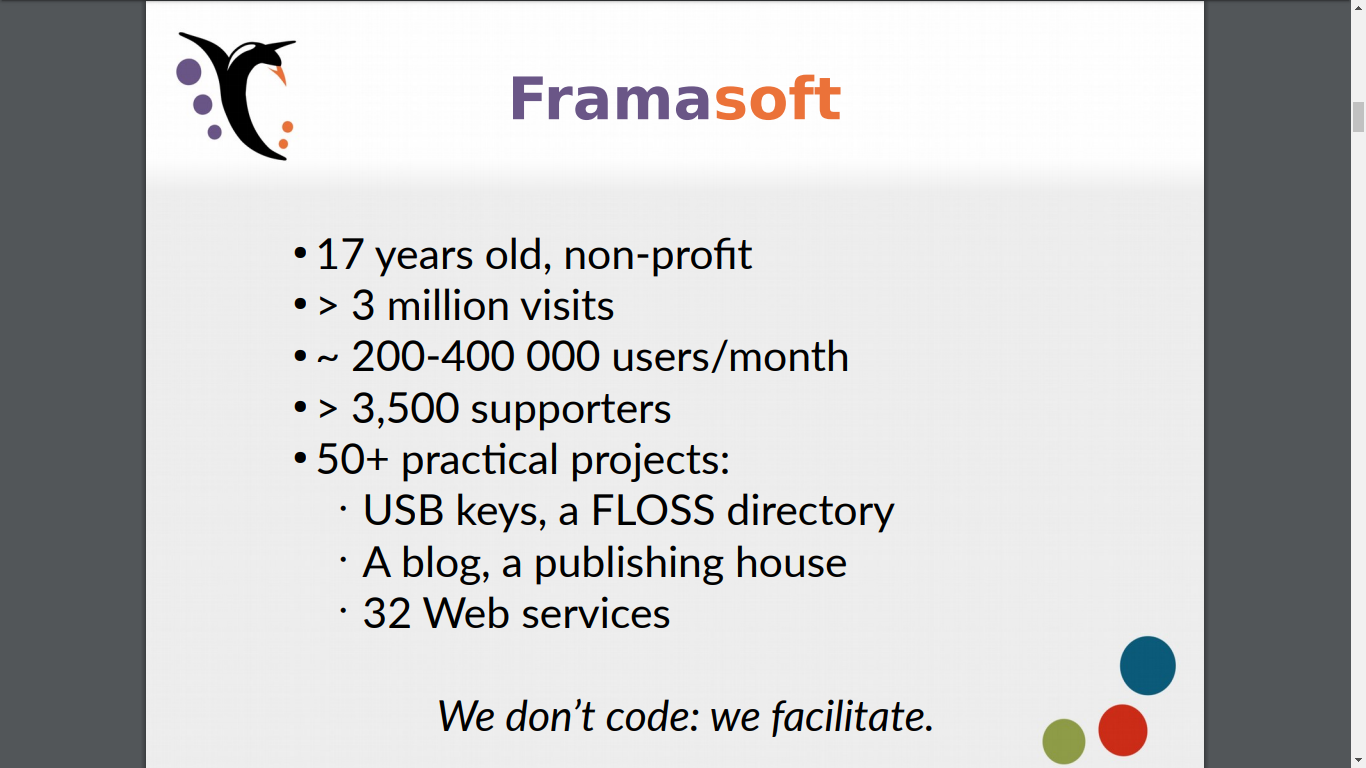

una organizzazione interessante

degooglizzarsi

2020 ?

--

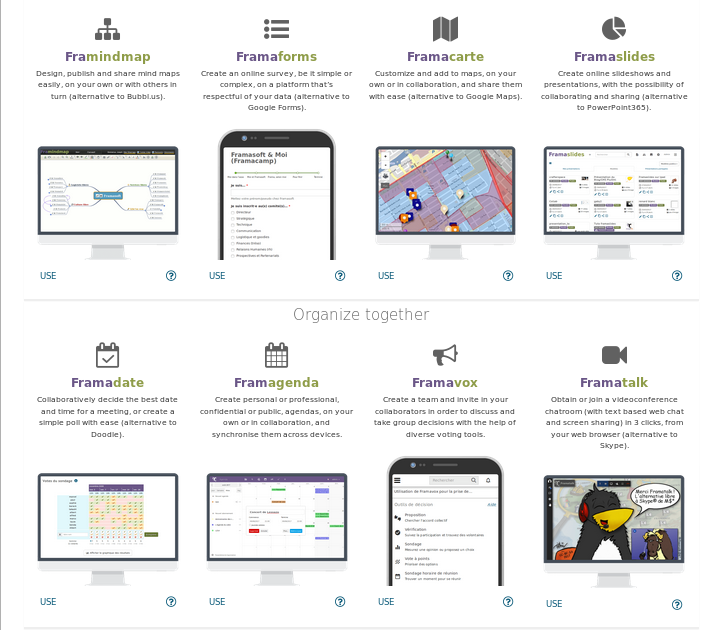

Alternative online

--

framasoft

--

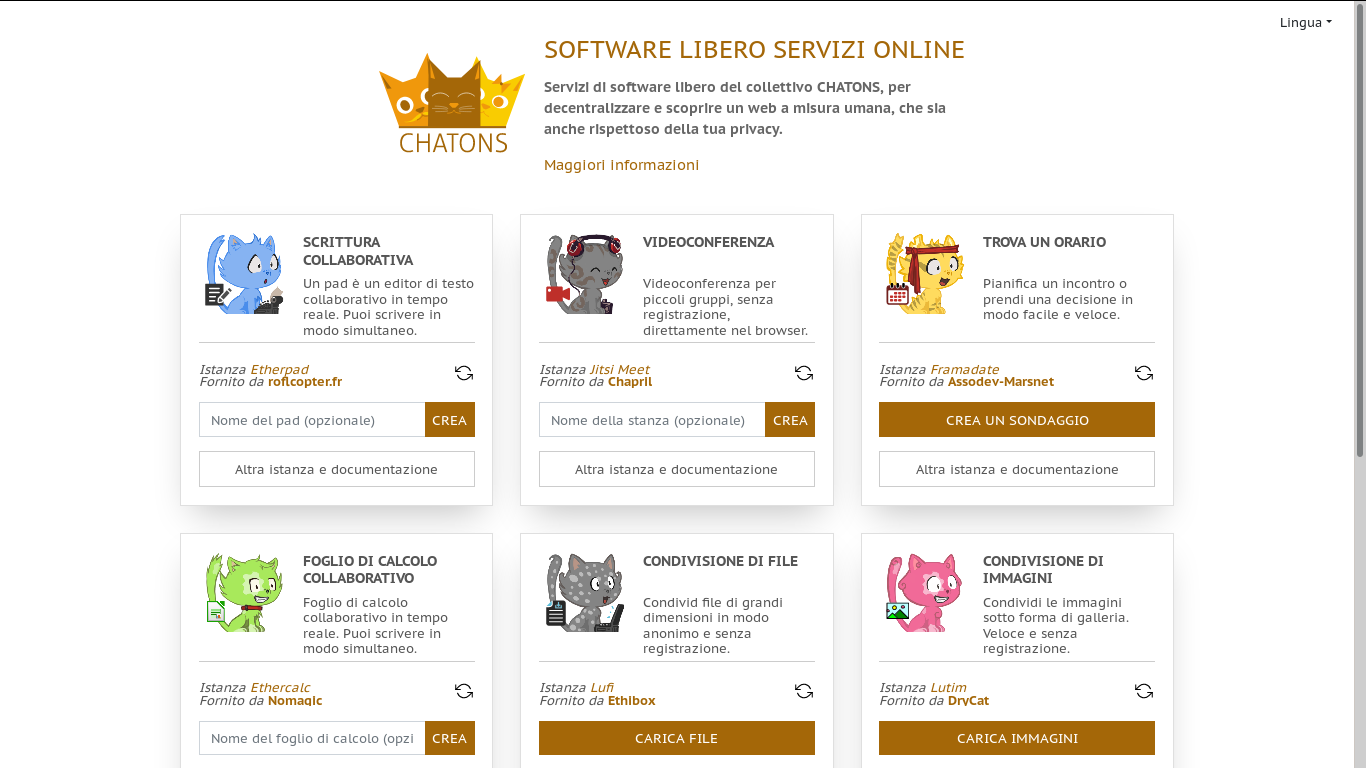

chatons

--

- coop19

- binarioetico

--

**Server Radicali per antagonisti e attivisti **

--

Fiducia

È difficile fare tutto da sol*

- mi faccio il mio server mail

- il mio nodo jabber

- la mia istanza mastodon

- il mio server di backup

tocca fidarsi di qualcuno...

--

Autistici.org

Crediamo che questo non sia affatto il migliore dei mondi possibili. La nostra risposta è offrire ad attivisti, gruppi e collettivi piattaforme per una comunicazione più libera e strumenti digitali per l’autodifesa della privacy, come per esempio email, blog, mailing list, instant messaging e altro.

--

Riseup.net

Riseup provides online communication tools for people and groups working on liberatory social change. We are a project to create democratic alternatives and practice self-determination by controlling our own secure means of communications.

--

Molti altri

Cerca altri server radicali

--

Cisti.org

Uno spazio digitale liberato.

Un server scapestrato e autogestito.

Anticapitalista, antifascista, antirazzista, antisessista.

Catena di sicurezza:

- hardware

- SO

- design del software

- realizzazione del software

- distribuzione del software

Note: keylogger,chip windows/apple e backdoor design malevolo software corrotto iniezioni di altro codice dal market o esecuzione di altro

Alternative desktop

--

- Thunderbird

- Firefox

- LibreOffice

- Audacity

- GIMP

- ...

--

--

Alternative Android

Smartphone

--

Smartphone

- Sono ovunque, sono Lo strumento usato per comunicare

- Telefonate, internet, chat, foto, video, etc..

- Non sono stati progettati per essere sicuri

--

Meno controllo

Rispetto ad un computer è più complicato:

- sostituire il sistema operativo (pensate a quanto vi abbiamo rotto con linux)

- investigare presenza di malware/virus

- disinstallare programmi di default (telefoni brandizzati)

- prevenire il monitoraggio

--

Obsolescenza..

Inoltre il produttore del telefono dichiarando lo stesso obsoleto smette di fornire aggiornamenti software (lasciando aperte vulnerabilità di pubblico dominio)

--

Geolocalizzazione - Cell

Un telefono acceso si collega ad una cella della rete telefonica, quale cella e quale telefono vengono segnati dall'operatore, che tiene per molto tempo questa informazione.

--

Geolocalizzazione - wifi

- WIFI Il telefono va' in giro urlando ai quattro venti un suo identificativo univoco.

--

Geolocalizzazione - GPS

- GPS Il vostro telefono non parla con i satelliti, avviene il contrario. Ma quando conosce la sua posizione puo' comunicarla su altri canali.

La geolocalizzazione usa anche la [lista delle reti wireless]((https://location.services.mozilla.com/map) che trova intorno a te.

--

Malware

Tenete aggiornati i vostri dispositivi, installate solo le app che vi servono, disinstallate le app di default, usate software libero.

--

Buone pratiche

- Ma ascolta anche quando è spento?

- Devo togliere la batteria?

Per discorsi sensibili, lasciate i telefoni in un'altra stanza, se 20 persone contemporaneamente spengono il telefono in uno stesso luogo l'operatore lo sa.

--

Attacchi fisici

- Inserite un pin, una passphrase o una sequenza per sbloccare lo schermo

- No impronte digitali (stanno sul telefono e sui server)

- Cifrate il telefono

pausa

Sicurezza

- safe

- save

--

privacy come

- intimità del singolo,

- di gruppo (confidenzialità)

- anonimato

--

La sicurezza è una catena con il grado di robustezza pari all'anello più debole della catena stessa.

--

proteggersi

dati come descrizione di noi

riservatezza

integrità

accessibilità

Password

--

Le password sono la prima barriera di accesso a dati che vogliamo tenere per noi.

Le usiamo leggere la posta, per ritirare al bancomat (pin), per entrare nel computer e nei mille servizi digitali a cui accediamo.

--

Ma... Non siamo bravi a scegliere delle buone password

-

E' la password di gmail? ➜

ci mettiamo

gmailin mezzo - Usiamo concetti ricordabili ➜ date di nascita, nomi di amic*/compagn*

- Riusiamo la stessa password in molti posti.

In pratica scegliamo password facilmente indovinabili.

--

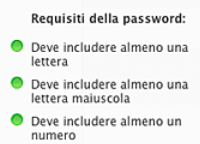

Spinti a migliorare le nostre password

--

scegliamo le soluzioni piu' semplici e prevedibili

- e' la password di facebook ➜ facebookpassword

- inserisci almeno una maiuscola ➜ Facebookpassword

- inserisci almeno un numero ➜ Facebookpassword1

- inserisci almeno un simbolo ➜ Facebookpassword1!

--

Ma soprattutto..

Usiamo la stessa password per più siti/servizi

Note:

chiedere perche' e' un problema....

Note:

chiedere perche' e' un problema....

--

Orrore!

i dipendenti di ogni servizio hannoaccesso ad ogni altro servizio!

quando (non se) uno dei servizi vienebucato, gente a caso ha accesso ad ogni vostro servizio (succede un giorno si e l'altro pure).

E' talmente diffusa la cosa che mozillaha un servizio per fare un check ➜ monitor.firefox.com

--

Leak

Negli ultimi anni sono stati bucati tanti servizi e milioni di password

sono diventate pubbliche (leak) permettendo di farci ricerca sopra e si, le

password piu' usate sono 123456 e password, gli schemi usati sono

drammaticamente ricorrenti e la maggior parte delle persone riusa le

password in piu' servizi.

Una lista di servizi la cui compromissione è pubblica è qui. Un posto dove poter studiare le statistiche

--

Password Cracking

Esistono programmi e servizi che tentano ripetutamente password basandosi sulla nostra prevedibilità e si basano comunemente su dizionari a cui vengono applicate delle regole (permutazioni, aggiunte di prefissi/suffissi, cambio di caratteri comuni, maiuscole/minuscole).

Considerate che i file dizionario in attacchi mirati vengono creati ad-hoc prendendo tutto il material digitale del target.

Note: Mostrare un

piccolo esempio di hashcat (da preparare)

--

E quindi?

Se non siamo capaci a fare qualcosa, cerchiamo qualcuno in grado di farlo.

--

Password manager

Usiamo i password manager.

Sono dei programmi che generano e si ricordano delle password sicure, in cambio di una sola master password (passphrase).

Note: spiegare master password, che e' possibile fare piu' liste di password, suggerire buone pratiche.

--

E la master password?

Per le poche passphrase che non possiamo salvare usiamo i seguenti accorgimenti:

- mai riusare una passphrase (dai te ne devi ricordare massimo 4, stacce)

- mai condividere una passphrase (no no no e no)

- mai scrivere una passphrase (a parte se sai quello che stai facendo)

- usa 4 parole a caso (veramente a caso) e costruiscici una storia sopra per ricordarle.

Navigazione nell'Internet

--

Finora non abbiamo parlato dei pericoli della rete, ma solo quelli del nostro dispositivo, considerandolo disconnesso.

--

Come ci connettiamo?

- Wifi? Cambiate la password di default.

- Disabilitate il WPS del router.

- Wifi pubbliche? usare VPN, vedi dopo.

- Dal telefono, disabilitare il wifi quando non lo usate.

- Preferite il cavo di rete quando potete.

Note: i dispositivi wifi broadcastano i MAC ai router se non impostati per non farlo (esempio metro di londra) https://tfl.gov.uk/corporate/publications-and-reports/wifi-data-collection

--

Buone pratiche

- Controlla la barra di navigazione (https? il sito è giusto?)

- Sui link sospetti, controlla prima di cliccarci sopra

- Cambiare motore di ricerca di default (usate duckduckgo)

- Salvare le password? (meglio di no)

- Usate i Feed/RSS, ad esempio con Brief

- Usate Tor Browser

- Usate profili differenti o containers per non condividere cookie

- Gli allegati delle mail sono un classico vettore di malware, occhio

--

Estensioni utili

- duckduckgo privacy essentials

- ublock/adblock plus

- disconnect

- facebook container

- decentraleyes

- multi-account containers

- adnauseam

--

Navigazione in incognito

Non c'entra niente con l'anonimato, vi protegge dagli attacchi del vostro coinquilino che vi guarda la cronologia mentre andate in bagno.

E' una modalità di navigazione che, contrariamente a quanto avviene normalmente:

- non salva la cronologia

- i file scaricati non vengono mostrati nei download

- niente cache

- non salva i cookie (non sono loggato in sessioni successive)

20 gradi di libertà in meno

--

Dall'analogico al digitale: la corrispondenza

- anonima volendo

- sigillata

- non tracciata

--

Dall'analogico al digitale: pubblica un messaggio pubblico in modo anonimo

--

Dall'analogico al digitale: i nostri figli hanno perso il diritto alla riservatezza della loro posizione

--

Ma dov'è finita la libertà di riunione?

--

Tutto quello che fai, dici o pensi oggi sarà usato contro di te domani.

--

Nelle biblioteche tradizionali, il recupero delle informazioni è rimasto confidenziale

--

l'utilizzo di servizi di terze parti non deve tradire le aspettative di rispetto della privacy

--

il governo sa cosa leggi, in quale ordine e per quanto tempo.

--

Il giornalismo analogico era protetto; il giornalismo digitale non più

--

Non solo spiamo tutto ciò che i nostri figli comprano, ma anche tutto ciò che NON COMPRANO

--

I nostri genitori hanno acquistato cose senza essere rintracciati, i loro passi nel negozio non sono stati registrati

--

La nostra vita privata nell'intimità familiare è spiata. le telecamere le mettiamo noi

--

I nostri diari erano inviolabili

--

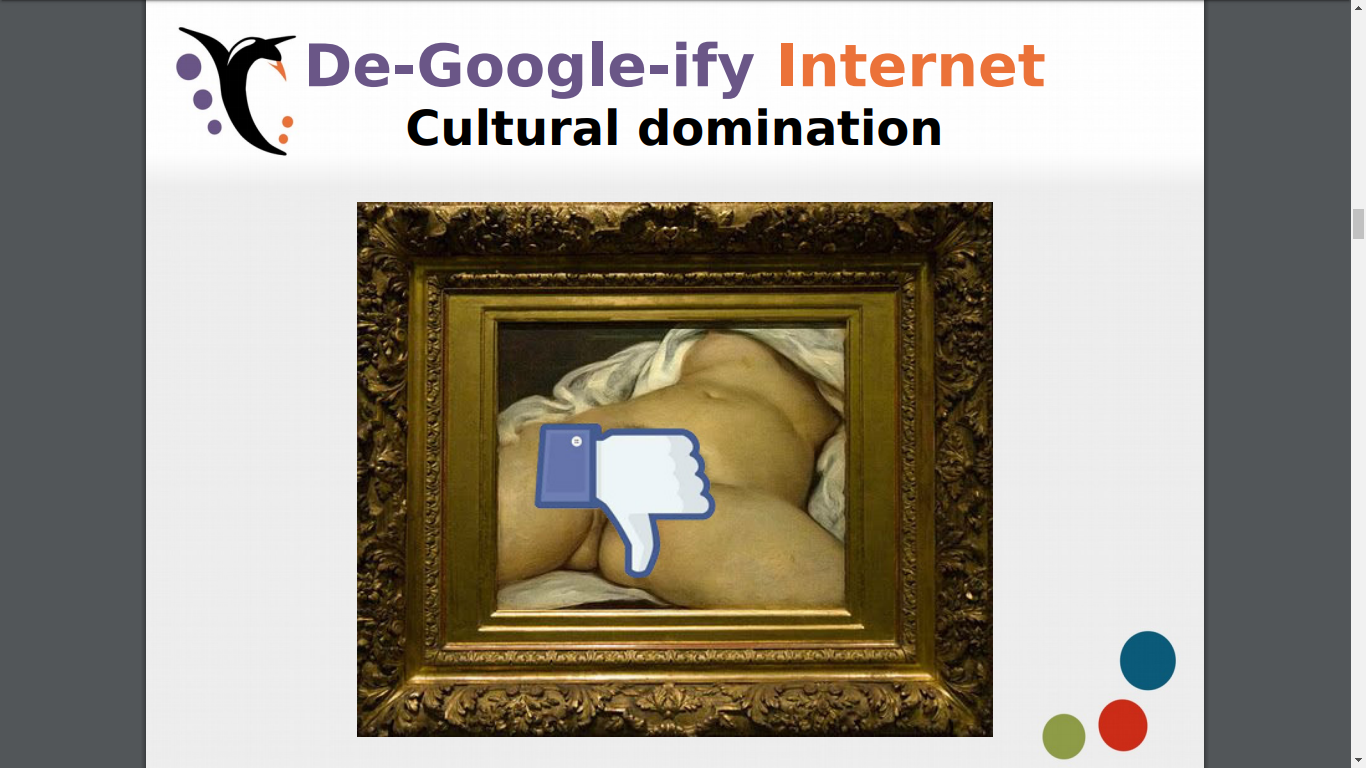

Le preferenze sessuali dei nostri genitori non sono state tracciate, registrate e catalogate

--

Il tuo capo non poteva leggere la tua posta. Mai.

--

I media digitali proibiscono ai nostri figli di discutere determinati argomenti.

--

Conclusione: la privacy è minacciata di estinzione nel nostro mondo digitale

--